Come si fa l'autocustodia dei beni digitali? La lista di controllo in 15 punti del cofondatore di OpenAI

Titolo originale: Come rimanere al sicuro digitalmente nell'era di Claude Mythos (usando la lista di controllo in 15 punti di Karpathy)

Autore originale: Ole Lehmann

Translation: Peggy, BlockBeats

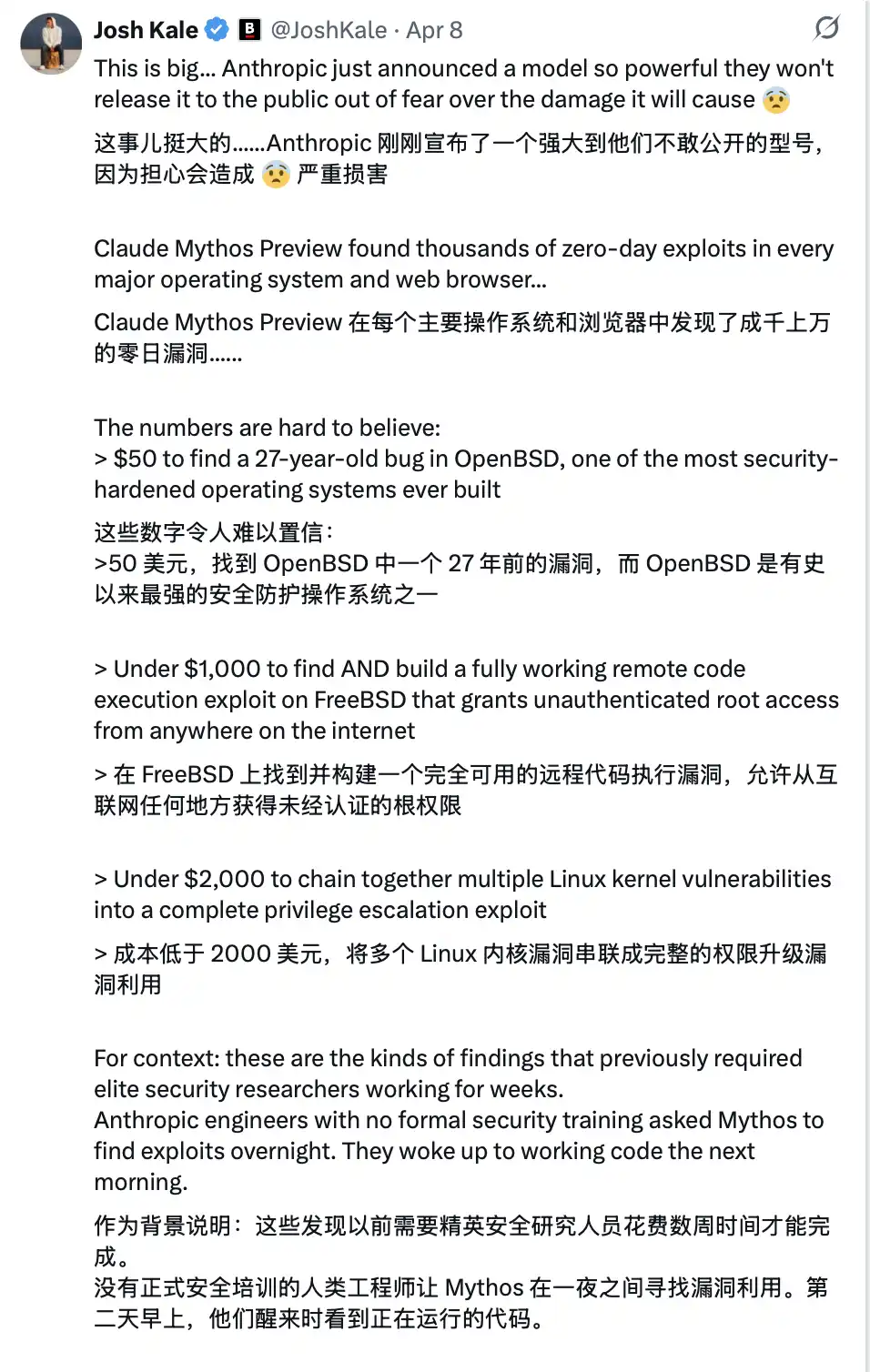

Nota dell'editore: Man mano che le capacità dell'IA iniziano ad avvicinarsi al confine di uno "strumento generale", anche il significato della cibersicurezza sta cambiando. Non si tratta più solo di una questione di difesa contro hacker, virus o violazioni dei dati, ma sta evolvendo in un gioco di "capacità asimmetriche".

Con l'introduzione di Claude Mythos da parte di Anthropic, che dimostra la scoperta di vulnerabilità di alto livello simile a quella di un esperto, gli attacchi di rete stanno entrando in una nuova fase più segreta e automatizzata, e la sicurezza individuale sta passando dall'essere un' "opzione" a una "necessità". Da un lato, la soglia di attacco viene abbassata, e dall'altro, l'efficienza degli attacchi aumenta esponenzialmente. Ciò significa che la "sicurezza passiva" diventerà sempre più insostenibile.

In questo contesto, la lista di controllo della "igiene digitale" proposta da Andrej Karpathy, co-fondatore di OpenAI, offre un percorso di risposta concreto. Nell'era dell'IA, la sicurezza non è più solo un "rimedio dopo un incidente", ma parte del "comportamento quotidiano". Verifica dell'identità, isolamento delle autorizzazioni, minimizzazione delle informazioni e riforma delle abitudini. I 15 passaggi apparentemente banali ricostruiscono essenzialmente un confine di sicurezza che un utente comune può controllare.

Il vero rischio non risiede nel fatto che siate un bersaglio di un attacco, ma nel fatto che siate indifesi quando si verifica un attacco.

Il testo seguente è il testo originale:

Ciò che può essere certo è che, quando si tratta di cibersicurezza, non avete più spazio per essere pigri.

La versione di Mythos rilasciata da Anthropic ieri segna un punto di non ritorno.

Questa tecnologia non è ancora pubblica, ma una volta che cada nelle mani di attori malevoli (il che è quasi inevitabile)... vi troverete di fronte a un attacco informatico estremamente avanzato, e la maggior parte delle persone si renderà conto che è troppo tardi anche prima di rendersi conto di essere stati violati.

È come il "COVID-19 del mondo del software".

Per questo motivo, da ora in poi, la tua sicurezza informatica deve essere a prova di bomba.

La guida all'igiene digitale di Karpathy

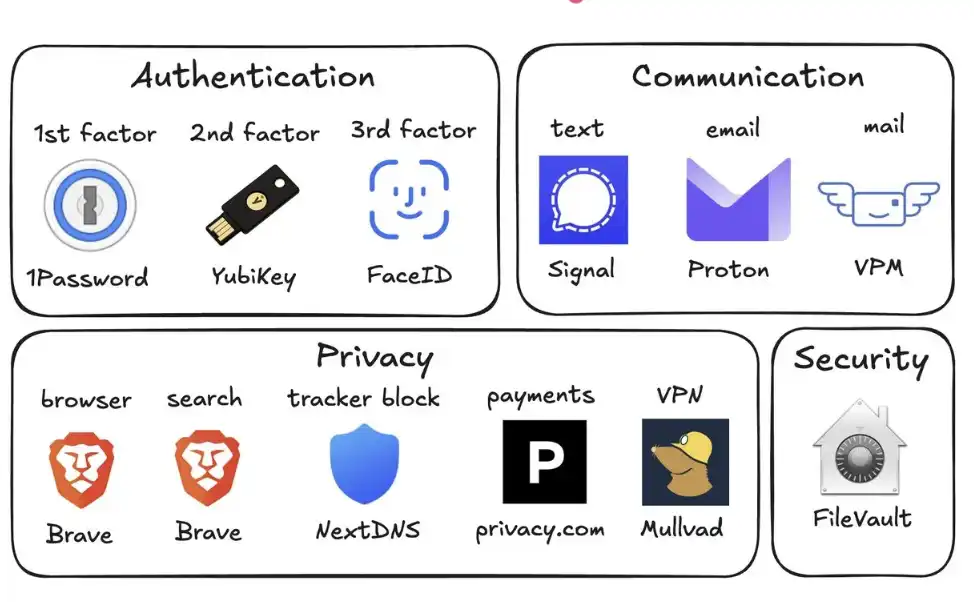

L'anno scorso, Andrej Karpathy (@karpathy, co-fondatore di OpenAI) ha stilato una "Guida all'igiene digitale", delineando sistematicamente i metodi fondamentali per proteggersi nell'era dell'IA.

Questa è una delle guide introduttive più utili che io abbia mai incontrato.

Ecco tutte le misure di sicurezza che dovresti adottare in questa era di incertezza:

1. Utilizza un gestore di password (ad es., 1Password)

Genera una password casuale unica per ogni account di cui sei proprietario. Una volta che un servizio viene violato, gli aggressori spesso utilizzano queste password degli account per il riempimento delle credenziali. Un gestore di password può mitigare completamente questo rischio e può anche autocompilare, rendendolo più veloce nella pratica rispetto al riutilizzo delle password.

2. Configura le chiavi di sicurezza hardware (ad es., YubiKey)

Questo è un dispositivo fisico che funge da secondo fattore per l'accesso. Gli aggressori devono "avere la chiave fisica" per accedere al tuo account. Al contrario, i codici SMS sono facilmente rubati tramite attacchi di SIM-swapping (dove qualcuno si spaccia per te con l'operatore per trasferire il tuo numero sul proprio telefono).

Si consiglia di acquistare 2-3 YubiKey, tenerle in luoghi diversi per evitare di essere bloccati dagli account se una viene persa.

3. Abilita la biometria ovunque

Ad esempio, Face ID, il riconoscimento delle impronte digitali, ecc., dovrebbero essere abilitati nei gestori di password, nelle app bancarie e nelle app critiche. Questo è il terzo livello di autenticazione: "tu" stesso. Nessuno può rubare il tuo volto da un database.

4. Tratta le domande di sicurezza come password

Le domande come "Qual è il cognome da nubile di tua madre?" possono essere trovate online in 10 secondi. Dovresti generare una risposta casuale e memorizzarla nel tuo gestore di password. Non fornire mai informazioni reali.

5. Attiva la crittografia del disco

Su Mac si chiama FileVault; su Windows, BitLocker. Se il computer viene rubato, la crittografia garantisce che l'unico "mattone" che il ladro otterrà sia invece di tutti i tuoi dati. L'attivazione richiede solo 2 minuti e viene eseguita automaticamente in background.

6. Ridurre i dispositivi per la casa intelligente

Ogni "dispositivo intelligente" è essenzialmente un computer connesso con un microfono. Raccogliono continuamente dati, si collegavano spesso a Internet e venivano spesso compromessi. Il monitoraggio della qualità dell'aria della tua casa intelligente non ha bisogno di conoscere la tua posizione esatta. Meno dispositivi ci sono, meno vettori di attacco ci sono.

7. Utilizza Signal per la comunicazione

Signal fornisce crittografia end-to-end, impedendo a chiunque (inclusa la piattaforma stessa, il tuo operatore, gli intercettatori) di leggere il contenuto. Gli SMS regolari e persino iMessage conservano i metadati (chi, quando, frequenza di contatto). Abilita "Messaggi che scompaiono" (ad es., 90 giorni) per evitare di conservare la cronologia come rischio.

8. Utilizza browser incentrati sulla privacy (ad es., Brave)

Basato su Chromium, compatibile con le estensioni di Chrome, offre un'esperienza utente quasi identica.

9. Cambia il motore di ricerca predefinito in Brave Search

Ha il proprio indice (a differenza di DuckDuckGo, che si affida a Bing). Se un risultato di ricerca non è soddisfacente, puoi aggiungere "!g" per passare a Google. La versione a pagamento, circa 3 dollari al mese, vale la pena: diventi un cliente, non il "prodotto in vendita".

10. Utilizza le carte di credito virtuali (ad esempio, Privacy.com)

Genera un numero di carta univoco per ogni commerciante e imposta i limiti di spesa. Puoi anche fornire nomi e indirizzi casuali. Se un commerciante viene compromesso, viene esposto solo il numero della carta monouso, non la tua vera identità finanziaria.

11. Utilizza un Indirizzo di Posta Elettronica Virtuale

Servizi come Virtual Post Mail ricevono la tua posta fisica, ne scansionano il contenuto e ti permettono di visualizzarlo online.

Puoi decidere quali articoli scartare e quali inoltrare. In questo modo, non dovrai fornire il tuo vero indirizzo di casa a vari rivenditori sconosciuti ogni volta che effettui un acquisto online.

12. Non fare clic sui collegamenti nelle email

Gli indirizzi email sono estremamente facili da falsificare. Con l'aiuto dell'IA, le email di phishing di oggi sono quasi indistinguibili da quelle reali. Invece di fare clic sui collegamenti, inserisci manualmente l'indirizzo del sito web ed effettua l'accesso.

Allo stesso tempo, disabilita la funzione di caricamento automatico delle immagini nella tua email, poiché le immagini incorporate sono spesso utilizzate per tenere traccia se hai aperto l'email.

13. Utilizza selettivamente una VPN (ad es. Mullvad)

Una VPN (rete privata virtuale) può nascondere il tuo indirizzo IP (l'identificativo unico del tuo dispositivo e della tua posizione) dai servizi a cui accedi. Non deve essere sempre acceso, ma assicurarsi di usarlo quando si è connessi a una rete Wi-Fi pubblica o si accedono a servizi meno affidabili.

14. Configura il blocco degli annunci a livello DNS (ad es., NextDNS)

Il DNS può essere considerato la "rubrica telefonica" di un dispositivo per la ricerca di siti web. Il blocco a questo livello significa che annunci e tracker vengono bloccati prima ancora che si carichino.

E funziona per tutte le app e i browser sul tuo dispositivo.

15. Installa strumenti di monitoraggio della rete (ad es., Little Snitch)

Ti mostra quali app sul tuo computer si stanno connettendo a Internet, quanti dati stanno inviando e dove i dati sono diretti. Qualsiasi app con una frequenza di "contatto remoto" anormalmente elevata dovrebbe sollevare un campanello d'allarme e probabilmente essere disinstallata.

Attualmente, Mythos rimane esclusivamente nelle mani della parte difensiva di Project Glasswing (come Anthropic, Apple, Google, ecc.). Tuttavia, i modelli con capacità simili cadranno presto nelle mani di attori malevoli (forse entro 6 mesi o anche prima).

Ecco perché è fondamentale rafforzare le proprie difese di sicurezza ora. Dedica 15 minuti per completare queste impostazioni e potrai evitare una serie di gravi problemi in futuro.

Rimani al sicuro e ti auguro tutto il meglio.

Potrebbe interessarti anche

Direttore della gestione dei prodotti Circle: Il futuro della cross-chain: Costruire uno stack tecnologico di interoperabilità per i sistemi finanziari Internet

Guida UCL Fan Token 2026: Come fare trading di crypto UEFA Champions League senza commissioni su WEEX

Scopri i token dei tifosi UCL come PSG, Barcellona e Man City. Scopri come fare trading di criptovalute UEFA Champions League a zero commissioni e guadagnare ricompense su WEEX.

Festa di Poker WEEX Stagione 2: Controlla come guadagnare ricompense in criptovaluta ora!

Scopri come funziona la Festa di Poker WEEX Stagione 2 (Evento Carta Jolly). Scopri le regole, i punteggi, le ricompense e le strategie per guadagnare ricompense in criptovaluta attraverso il trading gamificato.

Yu Weiwen: Sviluppo costante dell'ecosistema di stablecoin conforme a Hong Kong

Dopo il cessate il fuoco TACO, la guerra in Iran è appena in pausa

Il mistero dei 17 anni sarà risolto, chi è Satoshi Nakamoto?

5 minuti per trasformare l'IA nel tuo secondo cervello

Uniswap si trova di fronte a un dilemma in materia di innovazione

Qual è la chiave per la concorrenza nel crypto banking?

Il flusso di stablecoin e gli effetti di spillover nel mercato dei cambi

Dopo due anni, è finalmente stata rilasciata la prima serie di licenze per stablecoin a Hong Kong: HSBC e Standard Chartered rientrano nella selezione.

La persona che ha aiutato TAO a salire del 90% ha ora fatto crollare nuovamente il prezzo da sola oggi

Guida di 3 minuti per partecipare all'IPO di SpaceX su Bitget

Come guadagnare 15.000 dollari con USDT inattivi prima della stagione delle altcoin del 2026

Ti stai chiedendo se nel 2026 ci sarà una stagione delle altcoin? Ricevi gli ultimi aggiornamenti di mercato e scopri come trasformare le tue stablecoin inattive, in attesa di essere investite, in premi extra fino a 15.000 USDT.

È possibile vincere Joker Returns senza un grande volume di trading? 5 errori che i nuovi giocatori commettono nella seconda stagione di WEEX Joker Returns

I piccoli trader possono vincere WEEX Joker Returns 2026 senza un enorme volume? Sì, se evitano questi 5 errori costosi. Scopri come massimizzare i prelievi di carte, usare i jolly con saggezza e trasformare piccoli depositi in premi di 15.000 USDT.

Arriverà la stagione alt nel 2026? 5 suggerimenti per individuare le prossime opportunità crypto da 100x

Arriverà la stagione altcoin nel 2026? Scopri 5 fasi di rotazione, i segnali precoci che i trader esperti osservano e i settori chiave delle criptovalute dove potrebbero emergere le prossime opportunità altcoin da 100x.

La stagione delle altcoin 2026: 4 fasi per ottenere profitti (prima che la folla si lasci prendere dal FOMO)

La stagione delle altcoin 2026 sta per iniziare: scopri le 4 fasi chiave della rotazione di capitale (da ETH a PEPE) e come posizionarti prima del picco. Scopri quali gettoni daranno il via a ciascuna fase ed evita di perdere il raduno.

Le 5 migliori criptovalute da acquistare nel primo trimestre del 2026: Analisi approfondita di ChatGPT

Scopri le 5 migliori criptovalute da acquistare nel primo trimestre del 2026, tra cui BTC, ETH, SOL, TAO e ONDO. Scopri le previsioni sui prezzi, i principali fattori di mercato e i catalizzatori istituzionali che determineranno il prossimo andamento del mercato.

Direttore della gestione dei prodotti Circle: Il futuro della cross-chain: Costruire uno stack tecnologico di interoperabilità per i sistemi finanziari Internet

Guida UCL Fan Token 2026: Come fare trading di crypto UEFA Champions League senza commissioni su WEEX

Scopri i token dei tifosi UCL come PSG, Barcellona e Man City. Scopri come fare trading di criptovalute UEFA Champions League a zero commissioni e guadagnare ricompense su WEEX.

Festa di Poker WEEX Stagione 2: Controlla come guadagnare ricompense in criptovaluta ora!

Scopri come funziona la Festa di Poker WEEX Stagione 2 (Evento Carta Jolly). Scopri le regole, i punteggi, le ricompense e le strategie per guadagnare ricompense in criptovaluta attraverso il trading gamificato.